Locky: Erpressungs-Trojaner löscht auch Schattenkopien

Derzeit ist eine neue Ransomware (Krypto-Trojaner) aktiv, der Erpressungstrojaner hört auf den Namen "Locky" und fordert Bitcoin-Lösegeld. Nach derzeitigem Stand wurde der Trojaner schon vor einigen Tagen per SPAM eMails verteilt und wurde am Montag Nachmittag aktiviert. Der Infektionsweg läuft meist klassisch über eine eMail mit einer manipulierten Office-Datei ab, dort wird der Nutzer aufgefordert Makros zu aktivieren.

Sobald die Markos in Microsofts Officepaket aktiviert wurden lädt sich "Locky" in einen temporären Ordner des Computers - von dort aus startet er sich nach einigen Stunden dann selbst und beginnt mit der Verschlüsselung. Abgesucht wird der Computer, inkl. aller erreichbaren externen Laufwerke, nach über 150 Dateiendungen - vorzugsweise .doc, .xls und .jpg - um möglichst viel Schaden anzurichten.

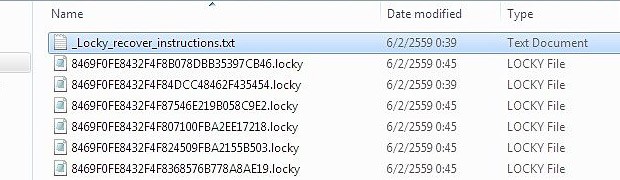

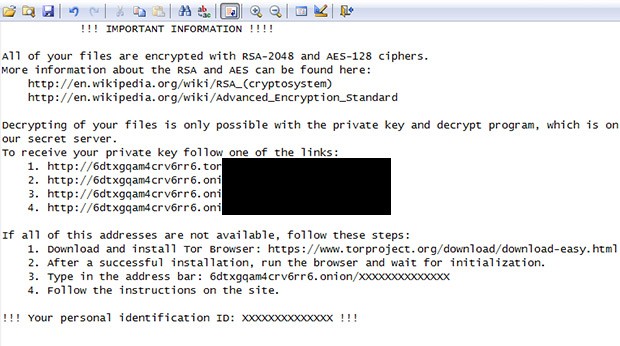

Nachdem entsprechende Dokumente gefunden wurden beginnt Locky mit der Verschlüsselung der Daten - dabei kommt RSA mit 2048 Bit Schlüssellänge und AES mit 128 Bit zum Einsatz. Bei den betroffenen Dateien wird außerdem der Dateiname durch eine Zahlen und Buchstabenkombination ersetzt sowie die Dateiendung auf ".locky" geändert. In einem betroffenen Verzeichnis findet sich zudem auch eine neu angelegte Textdatei die den Erpressungstext zeigt.

Die Trojaner-Entwickler fordern dabei über entsprechende Darknet-Websites die Zahlung von einem oder mehreren Bitcoin um die Dateien wiederherstellen zu können. Der aktuelle Preis für einen Bitcoin liegt bei ca. 350 Euro - nach Zahlung soll ein Programm zum Entschlüsseln herunterladbar sein. Da die Darknet-Links automatisch generiert werden ist davon auszugehen, dass die entsprechenden Schlüsselpaare auf den Servern der Locky-Entwickler liegen. Sollten mehrere Rechner betroffen sein, müsste demnach für jeden Rechner einzeln die Lösegeldsumme bezahlt werden.

Das Bundesamt für Sicherheit in der Informationstechnik (BSI) empfiehlt den Betroffenen kein Geld zu zahlen. Wer den Trojaner sicher von seinem System entfernen will sollte auf jedenfall eine komplette Formatierung inkl. Neuinstallation durchführen. Die Daten sind nach diesem Vorgang natürlich weiterhin verloren - erschreckend ist zudem, dass auch am Dienstag lediglich 3 von 54 getesteten Virenscannern "Locky" als Schadsoftware identifizierten.

Locky ist unterwegs:

https://t.co/d8UKMRODOE

[…] ihr euch noch an den Verschlüsselungstrojaner Locky der im Frühjahr 2016 das erste Mal sein Unwesen trieb? Gut, denn dieser ist nun in einer überarbeiteten Variante wieder […]